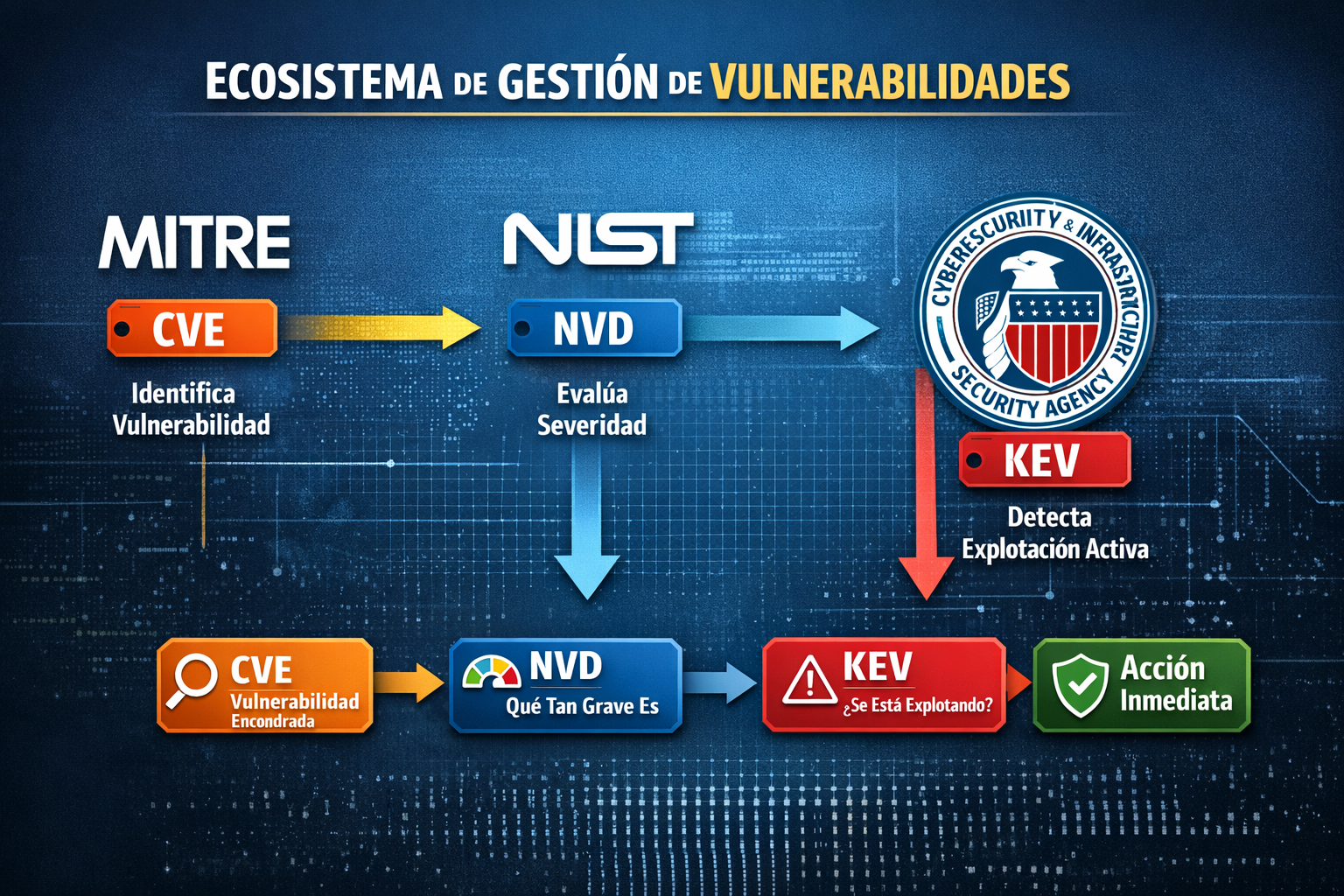

En el mundo de la ciberseguridad moderna, la gestión de vulnerabilidades no depende de una sola fuente, sino de un ecosistema coordinado de organizaciones que trabajan juntas para identificar, analizar y priorizar riesgos. Tres pilares fundamentales de este ecosistema son el CVE Program de MITRE, la National Vulnerability Database de NIST y el catálogo KEV de CISA.

CVE: el lenguaje común de las vulnerabilidades

El programa CVE (Common Vulnerabilities and Exposures), gestionado por MITRE, proporciona un identificador único para cada vulnerabilidad conocida. Este identificador (por ejemplo, CVE-2026-XXXX) permite que toda la industria hable el mismo idioma. Sin CVE, sería prácticamente imposible correlacionar información entre fabricantes, analistas y herramientas de seguridad.

Es importante entender que CVE no profundiza en el análisis técnico. Su función es identificar y describir de forma básica la vulnerabilidad, además de enlazar referencias relevantes.

NVD: contexto, severidad y análisis

Una vez que una vulnerabilidad tiene asignado un CVE, entra en juego la NVD (National Vulnerability Database), gestionada por NIST. Aquí es donde la información se enriquece:

Puntuación CVSS (qué tan grave es)

Productos afectados (CPE)

Clasificación de debilidades (CWE)

Detalles técnicos adicionales

La NVD transforma un identificador en información accionable. Permite a los equipos de seguridad entender el impacto potencial y priorizar esfuerzos de remediación.

KEV: la realidad del campo de batalla

El catálogo KEV (Known Exploited Vulnerabilities) de CISA representa un cambio crítico de enfoque: no se trata solo de qué tan grave es una vulnerabilidad, sino de si está siendo explotada activamente.

Una vulnerabilidad puede tener una puntuación CVSS alta en la NVD, pero si no aparece en KEV, podría no ser una prioridad inmediata. Por el contrario, una vulnerabilidad en KEV implica riesgo real y urgente.

Caso práctico: vulnerabilidad en Cisco SD-WAN

Recientemente, Cisco Systems publicó una alerta crítica relacionada con su plataforma SD-WAN. Entre las vulnerabilidades destacaba un bypass de autenticación que permitía a un atacante remoto, sin credenciales, obtener privilegios administrativos.

Veamos cómo este caso recorre el ecosistema:

Descubrimiento: Una organización de seguridad identifica la vulnerabilidad.

Coordinación con el fabricante: Cisco valida el hallazgo y prepara una solución.

Asignación CVE: Se asigna un identificador único a la vulnerabilidad.

Publicación: Cisco emite un advisory con detalles técnicos.

Enriquecimiento: La NVD agrega puntuación CVSS y contexto.

Explotación activa (si aplica): Si se detecta uso en ataques reales, CISA puede incluirla en KEV.

Este tipo de vulnerabilidad —remota, sin autenticación y con alto nivel de privilegios— representa lo que podríamos llamar un “huracán categoría 5” en ciberseguridad.

De la teoría a la acción

Comprender este ecosistema permite a los profesionales pasar de la teoría a la toma de decisiones efectiva:

CVE responde a: ¿Qué vulnerabilidad existe?

NVD responde a: ¿Qué tan grave es?

KEV responde a: ¿Está siendo explotada ahora?

La verdadera madurez en ciberseguridad no está en conocer herramientas, sino en saber priorizar correctamente en función del contexto y la amenaza real.

Conclusión

MITRE, NIST y CISA no operan de forma aislada, sino como un sistema interconectado que define cómo el mundo identifica, evalúa y responde a vulnerabilidades. Dominar este ecosistema no solo es clave para certificaciones como CySA+, sino para desempeñarse eficazmente en entornos reales.

En un panorama donde nuevas vulnerabilidades aparecen constantemente, la diferencia no la marca quién sabe más, sino quién sabe qué es lo más importante en el momento adecuado.