Tomar la decisión de instalar un antivirus o un firewall en una red o equipo pequeña no conlleva mucho debate. Los sistemas operativos actuales suelen traerlos por defecto y de forma gratuita. Sin embargo, volviendo a la triada CIA, hay varios puntos que están flojos. No nos ofrecen disponibilidad, ¿qué pasa si se roban la computadora? ¿si en una inundación se pierde el equipo? Un firewall y un antivirus son controles necesarios pero insuficientes en entornos de información valiosa.

¿Qué pasaría si un psicólogo perdiera los archivos de todos sus clientes?, ¿Si un contador perdiera las declaraciones contables?, o peor aún si se la robaran, ¿Cuánto valen los planos de una vida de un arquitecto o las fotografías de un fotógrafo profesional? O bien se da un acceso no autorizado por parte de un competidor.

Los escenarios podrían ser devastadores, y podrían destruir relaciones comerciales sólidas y hasta una carrera profesional.

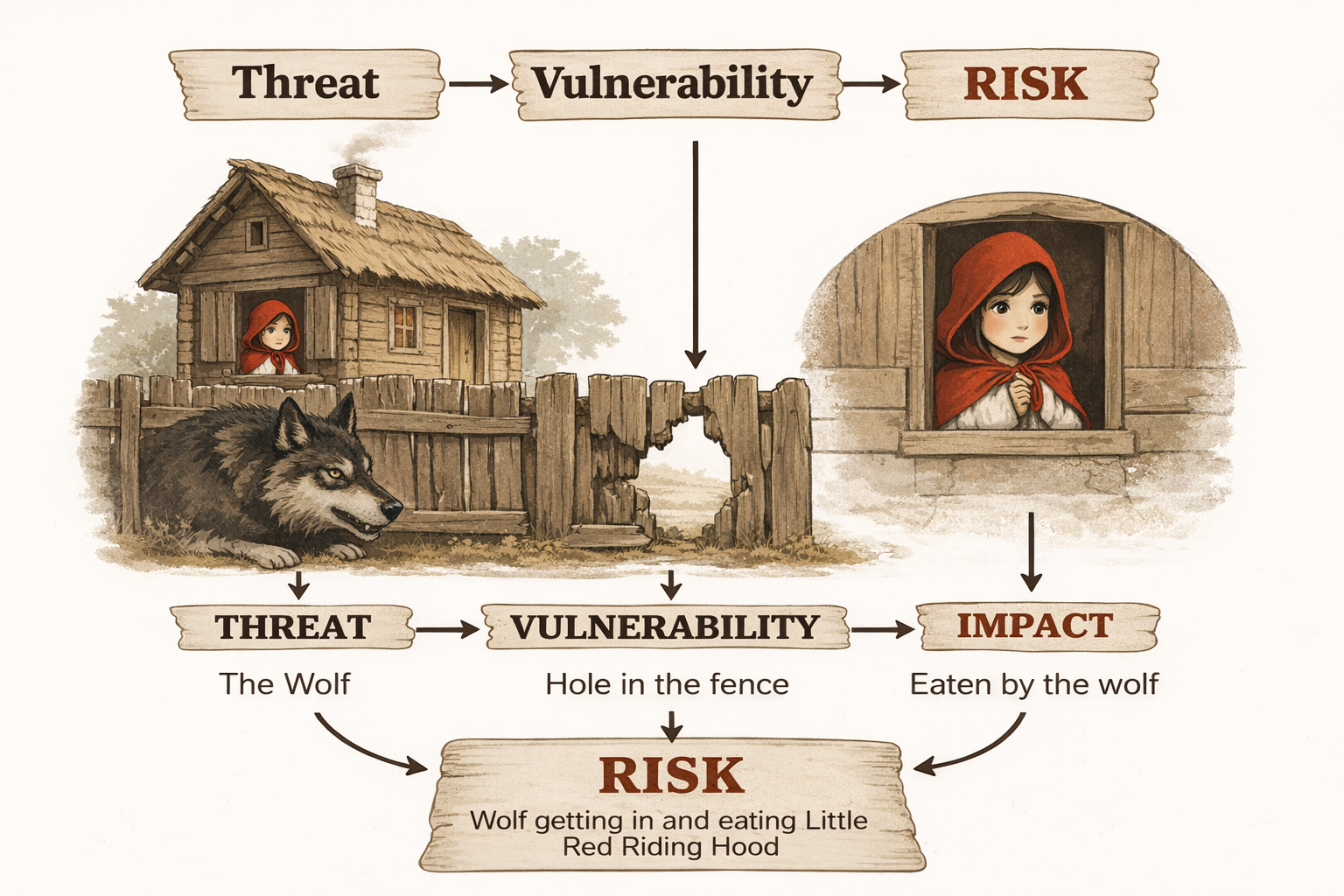

Antes de continuar en el análisis de riesgo definamos los puntos centrales. Sobre los conceptos de vulnerabilidad (vulnerability), peligro (threat) y riesgo (risk).

Caperucita y el lobo feroz.

Primero, alineemos conceptos con precisión técnica:

• Threat (amenaza) → El lobo.

• Vulnerability (vulnerabilidad) → El hueco en la cerca.

• Risk (riesgo) → El producto de la amenaza, la vulnerabilidad y el impacto. Es decir, la probabilidad e impacto de que el lobo entre por el hueco y se coma a Caperucita.

• Impact (impacto) → Que se la coma. Caperucita chau.

• Control → La cerca (aunque está mal implementada).

• Attack Vector: el mecanismo con que el lobo

Ahora lo importante:

Que el lobo se la coma no es el riesgo, es el impacto o la materialización del riesgo.

En términos formales:

Risk = Threat × Vulnerability × Impact

Aplicándolo al scenario:

1. 🐺 Hay un lobo (threat).

2. 🪵 Existe un hueco en la cerca (vulnerability).

3. 👧 Caperucita está dentro (asset).

4. Si el lobo entra y la ataca, hay daño (impact).

El risk es la combinación de:

• Que el lobo esté ahí

• Que exista el hueco

• Y que el daño potencial sea alto, en este caso la desafortunada muerte de caperucita.

Si tapamos el hueco:

• La amenaza sigue existiendo (el lobo no desaparece).

• Pero el riesgo baja drásticamente.

Si el lobo no está:

• Hay vulnerabilidad, pero no hay amenaza activa.

• Entonces el riesgo es bajo o latente.

Si Caperucita sabe Kung-Fu:

• El impacto es bajo.

• El riesgo también baja.

Eso es exactamente lo que NIST enseña cuando habla de evaluación de riesgo: no basta con tener una vulnerabilidad; debe existir una amenaza capaz de explotarla.

En la vida real:

Una vulnerabilidad es una debilidad en un dispositivo, sistema, aplñicación o proceso que podría facilitar o permitir un ataque. Software desactualizado, una falla en un servidor web que permite que se realice un DoS attack

Una amenaza o peligro: una fuerza que podría explogar una vulnerabilidad. Por ejemplo un hacker que conoce una vulnerabilidad en un servidor que corre Apache., Un terremoto también podría representar una amenaza o peligro, ya que podría destruir sistemas y equipos electrónicos.

El riesgo: es la combinación de una amenaza, una vulnerabilidad y el impacto. Si un centro de datos por ejemplo, es vulnerable a terremotos, pero se encuentra en una zona de un bajísima posibilidad de sismos , entonces no hay riesgo.