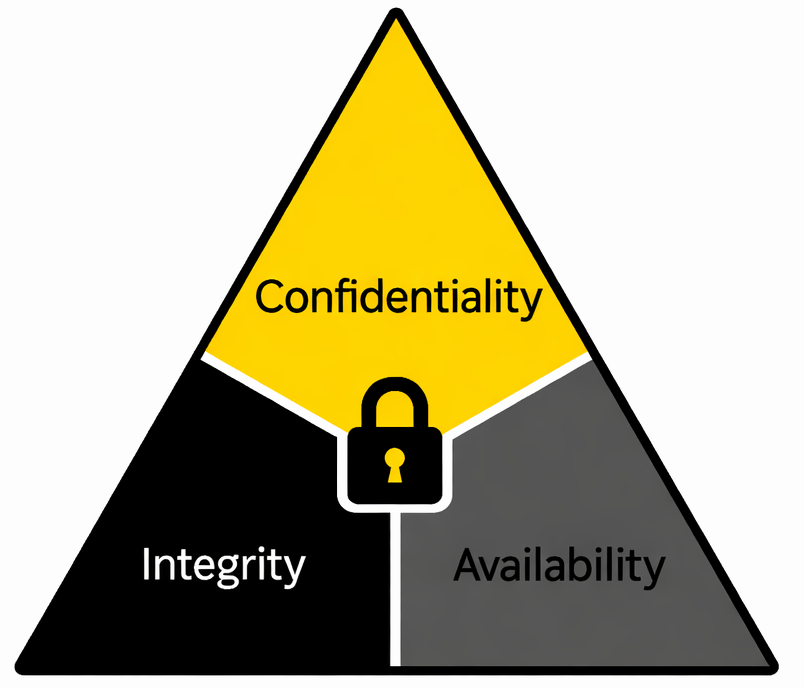

La tríada CIA es uno de los modelos fundamentales de la ciberseguridad. Está compuesta por tres pilares: Confidentiality, Integrity y Availability, de donde provienen las siglas CIA — un mnemónico fácil de recordar por su coincidencia con la Agencia Central de Inteligencia de los Estados Unidos.

En español hablamos de Confidencialidad, Integridad y Disponibilidad (CID).

Este modelo no es simplemente teórico: es la base sobre la cual se diseñan controles, arquitecturas y políticas de seguridad.

Confidencialidad

La confidencialidad asegura que individuos no autorizados no puedan acceder a sistemas o información sensible.

Aquí entran controles como:

-

Firewalls

-

Listas de control de acceso (ACL)

-

Autenticación multifactor (MFA)

-

Encriptación de datos en tránsito y en reposo

El objetivo es simple: solo quienes deben ver la información, la ven.

Integridad

La integridad garantiza que la información y los sistemas no sean modificados de manera no autorizada.

Imaginemos el caos si un atacante pudiera alterar los saldos de cuentas bancarias o manipular registros médicos.

Los controles asociados incluyen:

-

Hashing

-

Firmas digitales

-

Control de versiones

-

Logs inmutables

-

Validaciones de transacciones

Pero hay algo importante: la pérdida de integridad no siempre es causada por atacantes.

Un corte eléctrico en medio de una transacción puede corromper información.

Un fallo de hardware puede alterar datos.

La ciberseguridad no solo combate criminales; también gestiona riesgos operativos y naturales.

Disponibilidad

La disponibilidad busca que la información y los sistemas estén accesibles cuando se necesitan.

No sirve de nada que los datos sean confidenciales e íntegros si el sistema no está disponible.

Aquí hablamos de:

-

Backups

-

Tolerancia a fallos

-

Clustering

-

Redundancia

-

Planes de continuidad del negocio (BCP)

-

Recuperación ante desastres (DRP)

La disponibilidad protege frente a ataques (como DDoS), errores humanos y desastres naturales como incendios o inundaciones.

¿Y quién inventó todo esto?

El origen de la tríada CIA se dio en un contexto histórico muy emocionante. Su origen se remonta a los primeros desarrollos formales de la seguridad informática en los años setenta, cuando el Departamento de Defensa de los Estados Unidos financiaba investigaciones para proteger sistemas interconectados como ARPANET, precursor de Internet. En ese momento se comprendió que la información digital tenía un enorme valor estratégico y que debía protegerse bajo principios rigurosos. Como todo gran avance humano, la interconexión digital no serviría únicamente para el bien.

En 1973, David Elliott Bell y Leonard J. LaPadula desarrollaron el modelo Bell–LaPadula, centrado en la protección de la confidencialidad en sistemas clasificados (Bell & LaPadula, 1973). Este modelo introdujo reglas formales para prevenir el acceso indebido a información sensible y sentó las bases matemáticas para el primer pilar de la seguridad moderna: la confidencialidad.

Posteriormente, Kenneth J. Biba propuso en 1977 un modelo enfocado en la integridad de la información, abordando las limitaciones del enfoque exclusivamente orientado a confidencialidad (Biba, 1977). Su trabajo estableció principios formales para evitar modificaciones no autorizadas o corrupción de datos.

La disponibilidad, aunque no surgió de un modelo matemático específico como los anteriores, se consolidó como pilar esencial con la expansión de sistemas financieros, telecomunicaciones y entornos empresariales críticos en las décadas siguientes. Organismos como el National Institute of Standards and Technology (NIST) y la International Organization for Standardization (ISO) formalizaron la tríada Confidencialidad, Integridad y Disponibilidad como base conceptual en marcos y estándares de seguridad (NIST, 2013; ISO/IEC, 2013).

Así, la tríada CIA no fue creada por una sola persona, sino que emergió como síntesis conceptual de necesidades militares, técnicas y operativas. Desde entonces, constituye el fundamento teórico sobre el cual se diseñan arquitecturas y políticas de ciberseguridad en todo el mundo.

Referencias

Bell, D. E., & LaPadula, L. J. (1973). Secure computer systems: Mathematical foundations and model (MTR-2547). MITRE Corporation.

Biba, K. J. (1977). Integrity considerations for secure computer systems (ESD-TR-76-372). U.S. Air Force Electronic Systems Division.

Chapple, M. & Seidl, David (2023). Cysa+ Study Guide. Third Edition. SYBEX.

National Institute of Standards and Technology (NIST). (2013). Security and Privacy Controls for Federal Information Systems and Organizations (SP 800-53 Rev. 4).

International Organization for Standardization. (2013). ISO/IEC 27001:2013 Information security management systems — Requirements.

,